目次

開く

弊社のビジネスパートナーであり、IGA(IDガバナンス)のグローバルリーダーであるSailPoint社ホワイトペーパーをご紹介し、D管理セキュリティの動向と未来を考察します。

ID管理への投資は不可欠、対応を怠ると高い代償を支払うことに

ID管理システムを標的にした攻撃が猛威を振っており、それにより被害が甚大化しています。

Identity Defined Security Alliance※1による調査では、過去1年の間にID管理関連の侵害を受けたと回答した企業の割合が84%で、これら侵害は予防できたと考える企業が99%でした。

なぜなら企業は各従業員に必要な権限のみを与えることを徹底できれば、侵害が予防できるからです。

最近では、攻撃者が従業員や第三者のIDを不正に利用し、何百万もの顧客レコードを窃取する侵害の事例がいくつもあります。

侵害を受けた企業は、規制違反の罰金、風評被害、ランサムウェアの身代金支払いによって何億ドルもの損害を被ることとなり、サイバー攻撃を防ぐには、強力なID管理対策が極めて重要です。

ID管理は関連業務のコスト削減や経営効率の改善に寄与することも

一方、ID管理対策はセキュリティの強化だけでなく、セキュリティ業務関連のコストの削減、経営効率の改善、攻撃に対する対処や復旧の迅速化に効果的であることが、そのような侵害の事例から明らかになっています。

例えば、ITヘルプデスクの通話のうち約40%はパスワードに関する内容であり※2、そのような通話のほとんどは自動のパスワード・リセット・ツール、チャットボット・システム、パスワードレス・アクセスなどの現代的なアクセス管理(IAM)ソリューションを利用するこ

とによってなくすことができます。

また、一般消費者を顧客とする企業においては、顧客のID管理対策は売上にも良い影響を及ぼします。

重要なカスタマー・エクスペリエンスに関する最近の研究では、ログインが滞るとオンライン・ショッピングをする人の半数以上が購買を中止することが分かりました。※3

ID管理対策によってカストマー・エクスペリエンスを改善すれば、ログインの滞りを減らすことができます。

ID管理の基本を理解する

ID管理は、機関や企業間の自由な相互交流を実現するテクノロジーに基づき構築されています。

これには、従業員、派遣社員、顧客、ビジネスパートナーなどの「人」に加え、ノートパソコン、携帯電話、サーバ、仮想デバイス、クラウドなどの「デバイス」や、組織そのものも含まれます。

IDの管理とは、それが「適切な人またはデバイスであることを確認」し「適切なアカウント」をもって「適切な理由」で「適切なアクセスが行えるようにする」ことを意味し「適切なアクセス権限」が付与されていれば、アカウントはデータ、アプリケーション、システム、クラウドプラットフォームなどのデジタルリソースに継続的にアクセスすることができます。

IDの管理によって、政府、企業、個人の垣根を越えて人、デバイス、組織、システムをつなぎ、包括性、透明性、アクセスを促進するのに役立ちます。

テクノロジーの進化が切り開くID管理の未来

将来を見据えたID管理の戦略は、企業の幅広いイノベーション戦略の柱となり、外部エコシステムとのコラボレーションを促進するために欠かせません。

遠くない将来、ある企業のID管理と、その企業の管理を越えたビジネスを共にするサプライヤーやパートナーのID管理など、外部のエコシステムの境界が曖昧になることが予想されます。

ID管理は全体のリスクや回復力のための重要な管理ポイントとして、継続的に組み込まれるようになります。

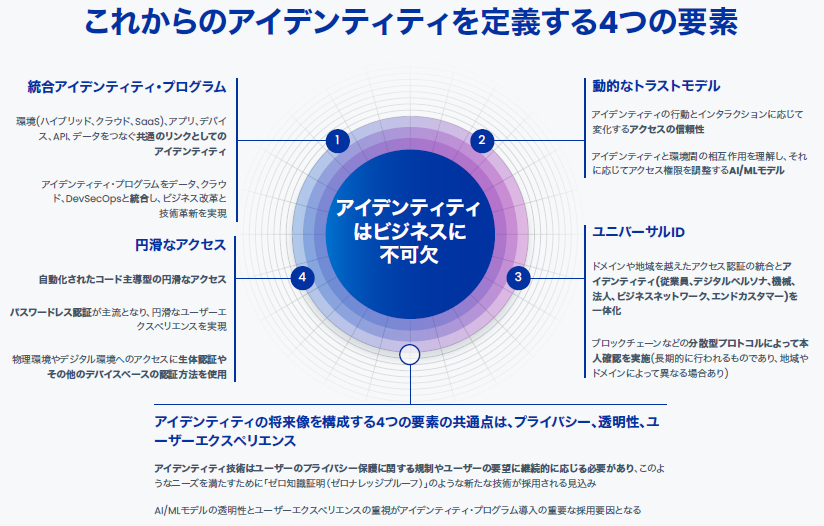

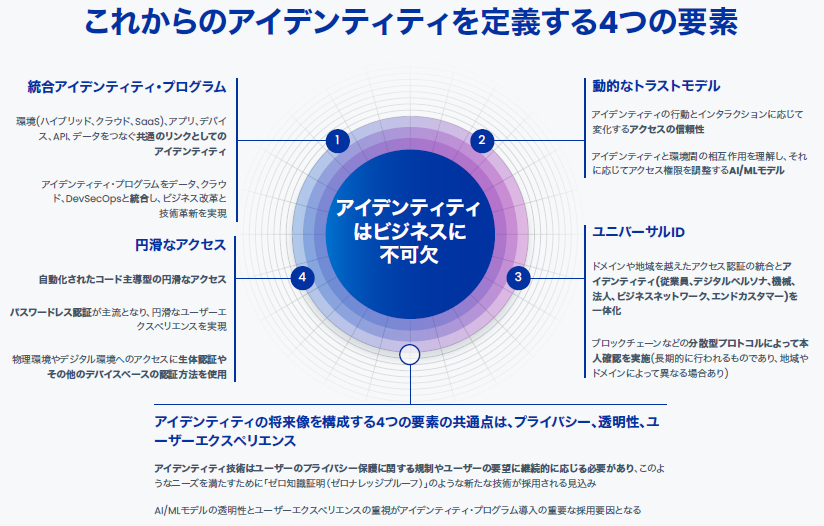

これからのアイデンティティを定義する4つの要素

これからのID管理の4つの要素

ID管理は「統合したIDプログラム」、「動的なトラスト・モデル」、「ユニバーサルID」、「円滑なアクセス」の4つによって成立します(資料1)。

- 統合したIDプログラム

環境、アプリ、デバイス、API、データを横断する共通リンクを作成します。

ID管理プログラムとデータ、クラウド、DevOpsが連携することで、ビジネス改革と技術革新を可能にします。アルゴリズムが攻撃を検知し、共通のID管理連携に基づいて対処を調整するため、企業のリスクを軽減します。 - 動的なトラスト・モデル

人間が他人を信頼することを学ぶように、ID管理の行動と相互作用に基づいてアクセスが変化します。

人工知能(AI)が異なる環境間での相互作用を把握し、それに応じて各ID管理のアクセス権限を調整します。 - ユニバーサルID

従業員のペルソナ、機械、法人、ビジネスネットワーク、顧客のIDがアクセス連携と一体化し、ドメインや地域を越えたID管理グループを作成できます。これにより、ビジネスネットワークとサードパーティのID管理を管理し、スムーズなアクセスのための「Bring Your Own Identity」(BYOI)機能を使ってギグワーカーや派遣社員も検証・信頼されるようになります。

最終的には、組織や分散型意思決定プロトコルによって、連携しているID管理にアクセス権限が付与されます。 - 円滑なアクセス

これが実現すると、認証は動的に自動化され、コード主導型になり、スムーズなパスワード不要の認証が標準となります。

生体認証やその他のデバイスベースの認証方法で、物理環境やデジタル環境にアクセスできるようになります。

資料1:アイデンティティを変えるテクノロジー

得られる効果と企業動向

業務環境の複雑化とクラウド移行が進むなか、攻撃の対象としてID管理が標的にされることが増えており、攻撃に強い「統合型のID管理モデル」の必要性が高まっています。

SailPoint社の調査では、ID管理機能を備えた企業の約半数が、デバイス、クラウド、SaaS、APIの垣根を越えてID管理を連携させられる統合型のID管理セキュリティ・プラットフォームを求めていると回答しました。

「動的なトラスト・モデル」に移行するには、異常な動作やパターンを特定するためのAIを導入する必要があります。

同社の調査では、半数以上の企業が機能強化のためにAIモデルを実装した、または2年以内に導入する予定であると回答がありました。

また、動作に基づく「動的なトラスト・モデル」への投資に意欲的な企業が3分の1以上でした。

さらに、従業員の業務上の必要性や会社が承認したリスク・ガイダンスに基づいて許可されるべきアクセス権を自動で推奨、またはプロビジョニングするAIツールに投資することに意欲的な企業が約4分の1でした。

「ユニバーサルID」を利用すれば企業は従業員のID管理を全面的に管理し、責任を負う必要がなくなります。

ID管理が連携され「Bring Your Own Identity」が標準化することにより、企業と従業員の関係や企業と企業の関係の価値が高まります。

現在、世界中の国々でさまざまな形態の「ユニバーサルID」の導入が進められています。

また、法人向けの標準規格も生まれています。

例えば、英国、米国、欧州で金融取引を行うには、ISO規格に基づいた取引主体識別子(LEI)コードが必要です。

サプライチェーンや労働に関する制約が課されるなか、企業は次第に共通のサプライヤーやベンダーを利用するようになっており、ネットワーク全体でID管理の検証を行うために信頼性の高い外部のID管理・ソースを求めています。

円滑なアクセスは、ますます自動化されてコード主導型になるにしたがって発展する見込みです。

<参考文献>

※1. Identity Defined Security Alliance (IDSA) は、組織がID管理とセキュリティ戦略を組み合わせることで侵害のリスクを軽減できする目的で設立された機関。デジタル・ID管理・セキュリティの2022年のトレンド(2022 Trends in Securing Digital Identities)

※2. https://thehackernews.com/2021/04/cost-of-account-unlocks-and-password.html

※3. 「Key customer experience statistics you need to know」(カスタマー・エクスペリエンスに関する知っておくべき重要な統計データ)、Superoffice.com、2021年6月24日

コメント一覧

執筆者

田口 学

営業技術本部 MP統括部

IIMお客様担当営業経験後、2010年に現セキュリティー部門に異動。個人情報保護法、JSOX法の対策でセキュリティ・コンプライアンスのソリューション提案を数多く経験。PAM、IAM、IGAなどエンタープライズ企業向けID管理に従事。レジリエンス対策でクラウドバックアップ・BCPも担当。

関連記事

-

#24 サイロ化を防ぎ、効率化を実現する次世代型バックアップ ~BaaS:Backup as a Service~

2025.03.06

#情報漏洩対策

#セキュリティ

#ランサムウェア対策

#バックアップ

#BaaS

企業活動の今回を担う重要な領域であるバックアップ・リストアを効率よく効果的に作り上げ運用していく、次世代型バックアップ「BaaS」について、詳しくご紹介いたします。

-

#23 サプライチェーンの進化により セキュリティ診断サービスがより重要に

2025.02.06

#情報漏洩対策

#セキュリティ

#セキュリティ診断サービス

#ASM

#脆弱性診断サービス

DX推進によるサプライチェーンの進化により、セキュリティ対策をしっかりと実施し、証明することが求められるようになっています。 その中で必要とされるセキュリティ診断サービスについてカテゴリーに分けてご説明いたします。

-

#22 IGA(アイデンティティ・ガバナンス管理)とは何か

2025.01.09

#情報漏洩対策

#セキュリティ

#ID管理

「ID管理」領域の重要なコンポーネントである「IGA」についてご紹介いたします。 IGAとは何か?から、IGAが求められる理由、そしてIGAを導入することによる効果などを詳しくご説明いたします。

関連資料